Customer 이용이 편리하게 각종 서비스를 지원하고 있습니다.

| TITLE | [MS 보안업데이트]2015년 8월 MS 정기 보안업데이트 권고 |

|---|---|

| DATE | 2015-09-03 오후 4:59:00 |

|

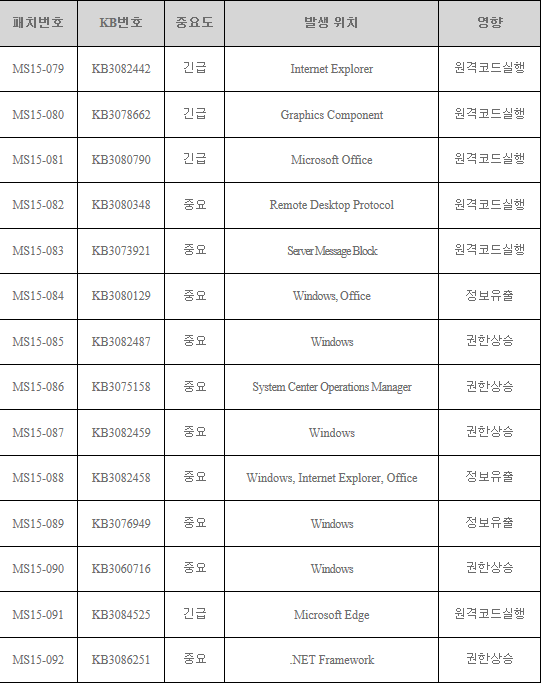

(주)서브이즈 보안팀에서 알려드립니다. 2015년 8월 MS 정기 보안업데이트가 12일자로 발표되었습니다. 긴급업데이트도 있으니 확인하시고 꼭 업데이트 부탁드립니다. 감사합니다. □ 8월 보안업데이트 개요(총 14종) o 발표일 : 2015. 08. 12 (수) o 등급 : 긴급(Critical) 4종, 중요(Important) 10종 o 업데이트 내용  □ 특이사항 o 8월 보안 업데이트 14종 중 긴급은 4종임 [MS15-079] Internet Explorer 누적 보안 업데이트 □ 영향 o 공격자가 영향 받는 시스템에 원격코드 실행 □ 설명 o 사용자가 Internet Explorer를 사용하여 특수 제작된 웹사이트를 접근하면, 공격자는 접근한 사용자와 동일한 권한을 획득 할 수 있는 취약점이 존재 o 관련취약점 : - 다중 메모리 충돌 취약점 – (CVE-2015-2441~4, 2446~8, 2450~2) - 다중 ASLR 통과 취약점 – (CVE-2015-2445, 2449) - 안전하지않은 명령어 라인 파라미터 통과 취약점 – (CVE-2015-2423) o 영향 : 원격코드 실행 o 중요도 : 긴급 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-079 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-079 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 [MS15-080] 마이크로소프트 그래픽 컴포넌트의 취약점으로 인한 원격코드 실행 문제 □ 영향 o 공격자가 영향 받는 시스템에 원격코드 실행 □ 설명 o 사용자가 임베디드 OpenType, TrueType 폰트를 포함하는 특수하게 제작된 문서 파일이나 신뢰되지 않은 웹페이지에 접속할 경우, 원격 코드가 실행될 수 있는 취약점이 존재 o 관련취약점 : - 다중 OpenType 폰트 취약점 - (CVE-2015-2432,2458~62) - 다중 TrueType 폰트 취약점 - (CVE-2015-2435,2455,2456,2463,2464) - 커널 ASLR 통과 취약점 - (CVE-2015-2433) - Windows CSRSS 권한상승 취약점 - (CVE-2015-2453) - Windows KMD 보안기능 통화 취약점 - (CVE-2015-2454) - Windows 쉘 보안기능 통화 취약점 - (CVE-2015-2465) o 영향 : 원격코드 실행 o 중요도 : 긴급 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-080 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-080 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 [MS15-081] MS 오피스 취약점으로 인한 원격코드 실행 문제 □ 영향 o 공격자가 영향 받는 시스템에 원격코드 실행 □ 설명 o 사용자가 특수하게 제작된 오피스 파일을 열어볼 경우, 원격코드가 실행될 수 있는 취약점이 존재 o 관련취약점 : - 다중 MS 오피스 메모리 손상 취약점 - (CVE-2015-1642, 2467~2469,2477) - 안전하지 않은 명령 파라미터 통과 취약점 - (CVE-2015-2423) - MS 오피스 원격코드 실행 취약점 - (CVE-2015-2466) - MS 오피스 Integer Underflow 취약점 - (CVE-2015-2470) o 영향 : 원격코드 실행 o 중요도 : 긴급 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-081 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-081 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 [MS15-082] 원격 데스크톱 프로토콜 취약점으로 인한 원격코드 실행 문제 □ 영향 o 공격자가 영향 받는 시스템에 원격코드 실행 □ 설명 o 사용자가 특수하게 제작된 DLL 파일을 실행할 때, 원격코드가 실행될 수 있는 취약점이 존재 o 관련취약점 : - Remote Desktop Session 호스트 스푸핑 취약점 – (CVE-2015-2472) - Remote Desktop Protocol(RDP) DLL 원격코드 실행 취약점 – (CVE-2015-2473) o 영향 : 원격코드 실행 o 중요도 : 중요 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-082 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-082 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 [MS15-083] Server Message Block의 취약점으로 인한 원격코드 실행 문제 □ 영향 o 공격자가 영향 받는 시스템에 원격코드 실행 □ 설명 o 공격자가 SMB 서버에 특수하게 제작된 String를 전송할 경우, 원격코드가 실행될 수 있는 취약점이 존재 o 관련취약점 : - SMB 메모리 손상 취약점 – (CVE-2015-2474) o 영향 : 원격코드 실행 o 중요도 : 중요 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-083 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-083 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 [MS15-084] XML CORE 서비스 취약점으로 인한 정보 유출 문제 □ 영향 o 공격자가 영향 받는 시스템의 정보를 공개 □ 설명 o 사용자가 특수하게 제작된 링크를 클릭하거나 SSL 사용을 허용하는 경우, 정보가 유출될 수 있는 취약점이 존재 o 관련취약점 : - 다중 MSXML 정보 유출 취약점– (CVE-2015-2434, 2471) - MSXML 정보 유출 취약점– (CVE-2015-2440) o 영향 : 정보 유출 o 중요도 : 중요 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-084 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-084 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 [MS15-085] Mount Manager 취약점으로 인한 권한 상승 문제 □ 영향 o 공격자가 영향 받는 시스템에 권한 상승 □ 설명 o 공격자가 악성 USB 장치를 시스템에 사용할 경우, 권한 상승 문제가 발생할 수 있는 취약점 o 관련취약점 : - Mount Manager 권한상승 취약점 – (CVE-2015-1769) o 영향 : 권한 상승 o 중요도 : 중요 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-085 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-085 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 [MS15-086] System Center Operation Manager 취약점으로 인한 권한 상승 문제 □ 영향 o 공격자가 영향 받는 시스템에 권한 상승 □ 설명 o 사용자가 특수 제작된 URL을 경유한 웹사이트를 방문할 때, 권한 상승 문제가 발생할 수 있는 취약점 o 관련취약점 : - System Center Operations Manager 웹 콘손 XSS취약점 – (CVE-2015-2420) o 영향 : 권한 상승 o 중요도 : 중요 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-086 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-086 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 [MS15-087] UDDI 서비스의 취약점으로 인한 권한 상승 문제 □ 영향 o 공격자가 영향 받는 시스템에 권한 상승 □ 설명 o 사용자가 특수 제작된 URL을 경유한 웹사이트를 방문할 때, 권한 상승 문제가 발생할 수 있는 취약점 o 관련취약점 : - UDDI 서비스 권한 상승 취약점 – (CVE-2015-2475) o 영향 : 권한 상승 o 중요도 : 중요 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-087 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-087 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 [MS15-088] 안전하지 않은 명령어 라인 파라미터 통과로 인한 정보 유출 문제 □ 영향 o 공격자가 영향 받는 시스템의 정보를 공개 □ 설명 o 공격자가 Internet Explorer의 취약점을 이용하여 안전하지 않은 명령어라인 파라미터를 실행하는 경우, 정보가 유출될 수 있는 취약점이 존재 o 관련취약점 : - 안전하지 않은 명령어 라인 파라미터 통과 취약점 – (CVE-2015-2423) o 영향 : 권한 상승 o 중요도 : 중요 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-088 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-088 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 [MS15-089] WebDAV 취약점으로 인한 정보 유출 문제 □ 영향 o 공격자가 영향 받는 시스템의 정보를 공개 □ 설명 o 공격자가 Webdav 서버를 사용할 때, 정보가 유출될 수 있는 취약점이 존재 o 관련취약점 : - WebDAV 클라이언트 정보 유출 취약점– (CVE-2015-2476) o 영향 : 정보 유출 o 중요도 : 중요 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-089 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-089 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 [MS15-090] MS Windows의 취약점으로 인한 권한 상승 문제 □ 영향 o 공격자가 영향 받는 시스템에 권한 상승 □ 설명 o 공격자가 시스템에 접근하여 특수 제작된 어플리케이션이나 파일을 실행하는 경우, 권한 상승 문제가 발생할 수 있는 취약점 o 관련취약점 : - Windows Object Manager 권한 상승 취약점 – (CVE-2015-2428) - Windows 레지스트리 권한 상승 취약점 – (CVE-2015-2429) o 영향 : 권한 상승 o 중요도 : 중요 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-090 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-090 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 [MS15-091] MS Edge 누적 보안 업데이트 □ 영향 o 공격자가 영향 받는 시스템에 원격코드 실행 □ 설명 o 사용자가 MS Edge를 사용하여 특수 제작된 웹사이트를 접근하면, 공격자는 접근한 사용자와 동일한 권한을 획득 할 수 있는 취약점이 존재 o 관련취약점 : - 다중 메모리 충돌 취약점 – (CVE-2015-2441, 2442, 2446) o 영향 : 원격코드 실행 o 중요도 : 긴급 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-091 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-091 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 [MS15-092] .NET Framework 취약점으로 인한 권한 상승 문제 □ 영향 o 공격자가 영향 받는 시스템에 권한 상승 □ 설명 o 사용자가 특수 제작된 .NET 어플리케이션을 실행할 경우, 권한 상승 문제가 발생할 수 있는 취약점 o 관련취약점 : - 다중 RyuJIT Optimization 권한 상승 취약점 – (CVE-2015-2479~2481) o 영향 : 권한 상승 o 중요도 : 중요 □ 해당시스템 o 참조사이트 참고 - 한글 : https://technet.microsoft.com/ko-kr/library/security/MS15-092 - 영문 : https://technet.microsoft.com/en-us/library/security/MS15-092 □ 해결책 o 해당 시스템에 대한 마이크로소프트사의 취약점 패치 적용 참조 : 인터넷침해대응센터 |

|

365일 24시간

고객센터

영업시간 : 10:00~19:00 장애문의 : 24시간

영업 문의 : 070.8708.3672

디도스 문의 : 010 . 9569 . 2540 (김석현 차장)

메신저 문의 : 070.8708.3672 ![]() ID : sukhyun98

ID : sukhyun98

계좌안내

국민은행 : 074301-04-138819 (주)서브이즈

우리은행 : 1005-402-413234 (주)서브이즈